NB : L’article qui va suivre est une amélioration d’un de mes rapports de BTS sur la partie cybersécurité

Introduction

Un honeypot est un système informatique volontairement vulnérable afin de ralentir d’éventuelle pirate, voulant attaquer notre système d’information. Les honeypots sont souvent utilisés pour simuler une application ou un service réel afin de détecter les tentatives d’intrusion ou les attaques de hackers.

Dans ce rapport, nous allons examiner l’aspect juridique d’un tel dispositif ainsi que sa mise en place.

Je souhaiterais remercier Aissaoui Anouar (alias « afranche ») pour son aide pour la partie « Ce que dit la loi ».

Ce que dit la loi

Voici la partie un peu délicate du sujet, je vais essayer d’être le plus clair possible afin de ne pas nous perdre dans le monde immense du droit pénal français.

Pour faire simple : afin de rendre votre honeypot légal, il faut démontrer qu’il n’incite pas à commettre un crime. En effet, le droit pénal français prohibe toute forme de provocation à la commission d’une infraction, comme nous informe la loi de 1881 sur la liberté de la presse.

Néanmoins, il faut rester vigilent quant à son utilisation :

Dans l’affaire où des agents du FBI avait créé un Honeypot sous la forme d’une plateforme gratuite et accessible par tous à partir de laquelle des utilisateurs pouvaient échanger et télécharger des images à caractère pédopornographique, la Cour de cassation ne valide pas aveuglément le procédé de Honeypot, mais se fonde sur des éléments concrets pour déterminer l’objectif poursuivi par les autorités américaines et en conclure qu’aucun acte d’incitation n’a été démontré.

Pour en savoir plus sur l’affaire : https://www.alain-bensoussan.com/avocats/honeypot-pirate-fbi-france/2014/07/30

Mise en œuvre

Cowrie est un Honeypot simulant un serveur ssh et un serveur telnet vulnérable. Afin de le mettre en place, je vais utiliser une machine sous Alpine Linux. Si ce n’est pas encore le cas, munissez-vous d’une machine virtuelle sur laquelle vous aurait au préalable installé Docker. (un article sur Docker est prévu !)

Toutes les informations sont sur le dépôt Github de l’auteur.

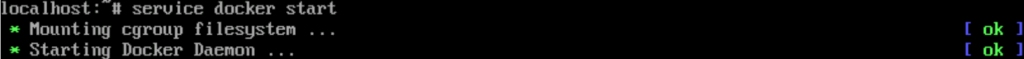

Afin d’installer le HoneyPot, démarrez docker si ce n’est pas le cas.

Maintenant que tout est en ordre, nous allons pouvoir télécharger l’image de Cowrie avec la commande suivante :

docker run -p 2222:2222 cowrie/cowrie:latest

Essayez de vous connectez à votre machine avec le port que vous avez renseigné dans votre commande.

Et voilà votre honeypot !